Los ataques de tipo HID

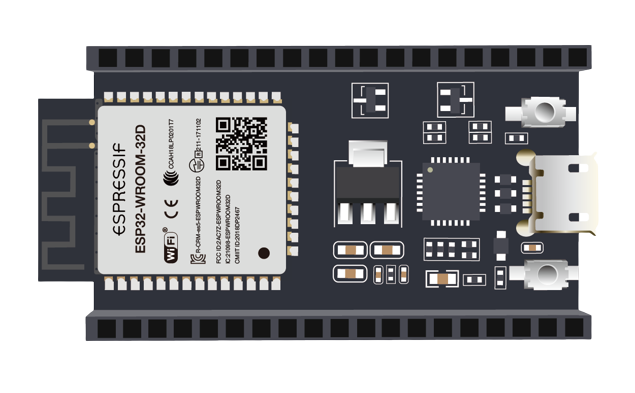

Como vulnerar un equipo con Dispositivos Extraíbles, usando methodos simples, con materiales accesibles

Como vulnerar un equipo con Dispositivos Extraíbles, usando methodos simples, con materiales accesibles

Como vulnerar un equipo con Dispositivos Extraíbles, usando methodos simples, con materiales accesibles

Como vulnerar un equipo con Dispositivos Extraíbles, usando methodos simples, con materiales accesibles

Explicaré la solución detallademente

Explicaré la solución detallademente

Explicaré la instalación y la utilidad de esta herramienta

Explicaré la instalación y la utilidad de esta herramienta

Explicare la utilizacion de una herramienta de tipo ‘evil Twin’ creada por S4vitar, llamada evilTrust

Explicare la utilizacion de una herramienta de tipo ‘evil Twin’ creada por S4vitar, llamada evilTrust

¿Te gustaría aprender a crear una antena casera de largo alcance para hackearlos a todos?, toma asiento que te lo explico.

¿Te gustaría aprender a crear una antena casera de largo alcance para hackearlos a todos?, toma asiento que te lo explico.